Novità e trend

Insta and co: Meta AI analizza le immagini per verificarne l'età

di Florian Bodoky

Almeno 1,1 milioni di telecamere di sorveglianza non erano protette dalla rete. I dettagli tecnici sono da brivido.

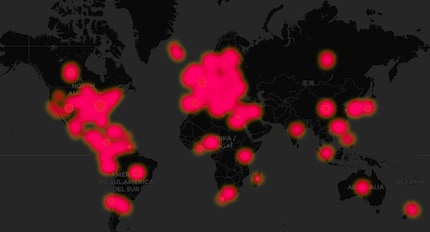

Le telecamere connesse a Internet dovrebbero essere ben protette dagli attacchi degli hacker. Ma spesso non lo sono. Il francese Sammy Azdoufal ha reso pubblico un caso particolarmente eclatante che riguarda le baby cam. È stato lui a scoprire per caso un'enorme falla di sicurezza nei robot aspirapolvere DJI all'inizio del 2026. Secondo la sua documentazione, 1,1 milioni di dispositivi in 118 paesi erano accessibili dall'esterno. In altre parole, le immagini riprese da queste telecamere potevano essere visualizzate da chiunque.

Le telecamere colpite erano telecamere per bambini e altre telecamere di sorveglianza che utilizzano la tecnologia del produttore cinese Meari. Meari è un produttore di etichette bianche. Ciò significa che ci sono innumerevoli marchi che appongono il proprio logo sui dispositivi, ma tutti utilizzano la stessa piattaforma di Meariari.

Si tratta di telecamere per bambini e altre telecamere di sorveglianza che utilizzano la tecnologia di Meariari.

Secondo quanto riportato da The Verge, Azdoufal afferma che la maggior parte delle vulnerabilità da lui descritte sono state risolte. Tuttavia, queste erano così gravi che rimane una sensazione di stantio. Per sapere se il tuo dispositivo è stato colpito, Azdoufal consiglia di controllare il nome dell'host nell'applicazione. Se questo è «apis.meari.com.cn» o «mqtts*.meari.com.cn», si tratta di un dispositivo interessato. Il nostro assortimento comprende una Indoor- e una /s1/product/meari-s1-360-panoramic-indoor-wifi-camera-2304-x-1296-pixels-network-camera-67137384telecamera di rete per esterni del marchio Meari. Ho chiesto internamente di verificare se queste telecamere devono essere rimosse dall'assortimento.

Il fatto che i dispositivi utilizzassero password di default altamente insicure come «admin» non era il problema principale. Il problema più grave era che le telecamere inviavano le informazioni tramite il protocollo MQTT a chiunque vi si abbonasse. Questo non era legato a un dispositivo specifico. Inoltre, nell'app Android veniva memorizzata una chiave di autenticazione che poteva essere facilmente letta. Questa chiave forniva l'accesso a tutti i dispositivi.

Secondo Azdoufal, Meari non solo ha risolto i bug nel frattempo, ma gli ha anche pagato una ricompensa di 24.000 euro. Tuttavia, l'azienda è stata inizialmente poco collaborativa. All'inizio le sue segnalazioni sono state ignorate. Poi ha scoperto che un server interno aveva esposto gli indirizzi e-mail e i numeri di telefono non protetti di tutti i 678 dipendenti. Secondo The Verge, Meari ha reagito solo a questa scoperta, apparentemente con una minaccia. Rimane l'impressione di un'azienda poco professionale e poco attenta alla sicurezza.

Il mio interesse per il mondo IT e lo scrivere mi hanno portato molto presto a lavorare nel giornalismo tecnologico (2000). Mi interessa come possiamo usare la tecnologia senza essere usati a nostra volta. Fuori dall'ufficio sono un musicista che combina un talento mediocre con un entusiamso eccessivo.

Dal nuovo iPhone al revival della moda anni '80. La redazione fa chiarezza.

Visualizza tutti